Nachfolgende Problematik ist in SEPPmail 12.1 behoben

Bei einigen SEPPmail-Installationen wird unter X.509 Certificates in der Spalte OCSP/CRL folgender Fehler angezeigt:

error: unable to get local issuer certificate

Ohne funktionierenden CRL Check hat ein Empfänger keine Möglichkeit, die Verwendung seines Zertifikats zu verhindern. Erschwerend kommt hinzu, dass die SEPPmail standardmässig auch abgelaufene Zertifikate für die Verschlüsselung zulässt.

Aus uns nicht bekannten Gründen kamen gewisse SwissSign CAs mit identischem Namen aber unterschiedlichen Hashes in den Umlauf. Da die SEPPmail beim OCSP/CRL check nur den Namen zur Identifizierung nutzt, schlägt die Überprüfung fehl (Stand 12.0.8).

Als Workaround können unter X.509 Root Certificates die doppelten Zertifikate mit den falschen Hashes gelöscht werden. Auf unserer Appliance waren dies:

SwissSign Gold CA – G2 (SHA1-Fingerprint)

- Neu: D8:C5:38:8A:B7:30:1B:1B:6E:D4:7A:E6:45:25:3A:6F:9F:1A:27:61

- Alt: 02:5B:3A:4C:73:6D:F6:37:9D:C6:51:79:00:3D:0F:E5:AE:1B:86:36

SwissSign Personal Gold CA 2008 – G2 (SHA1-Fingerprint)

- Neu: EF:E1:F5:36:1B:03:10:7D:28:48:10:D8:FC:3D:CC:87:92:07:F6:61

- Alt: 49:43:C7:25:8C:C2:44:02:65:8E:E0:7D:32:CD:C7:10:E9:98:95:86

SwissSign Silver CA – G2 (SHA1-Fingerprint)

- Neu: 9B:AA:E5:9F:56:EE:21:CB:43:5A:BE:25:93:DF:A7:F0:40:D1:1D:CB

- Alt: 17:83:55:57:17:E8:58:BD:53:57:5E:41:1C:41:D9:71:9D:09:8A:7D

SwissSign Personal Silver CA 2014 – G22 (SHA1-Fingerprint)

- Neu: AB:F4:81:D8:A1:99:1E:8C:AC:DB:B9:BA:A0:96:9A:71:0C:59:6D:8A

- Alt: 23:B3:A7:C3:15:4B:AF:8B:3B:A1:A0:EB:1F:C0:F9:DF:C9:7D:29:69

Bei Bedarf können die offiziellen SwissSign CA Zertifikate von folgender Seite heruntergeladen werden: https://www.swisssign.com/support/ca-prod.html

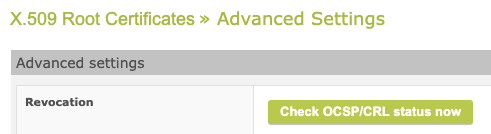

Nach der Bereinigung kann der OCSP/CRL Check in den Advanced Settings manuell angestossen werden.